Você sabe quem realmente entra e sai de sua empresa ou condomínio? A segurança de qualquer ambiente, seja ele corporativo ou residencial, começa com o controle rigoroso de quem tem permissão para acessá-lo.

Controlar e registrar o acesso de pessoas, veículos e materiais é mais do que uma medida de segurança; é um componente estratégico para a gestão e proteção do patrimônio. Um sistema eficiente de controle de acesso atua como a primeira linha de defesa, transformando a segurança passiva em um processo ativo e inteligente.

Mais do que Abertura de Portas: Os Pilares de um Sistema de Controle de Acesso Eficaz

Um sistema moderno de controle de acesso oferece funcionalidades que vão muito além da simples liberação de entrada e saída. Ele permite uma gestão proativa da segurança:

Criação de Regras de Acesso Personalizadas: É possível definir horários e dias da semana para a circulação customizadas de acordo com o perfil do usuário (funcionário, prestador de serviço, morador, visitante) e seu nível de acesso, garantindo que, por exemplo, um funcionário do turno da manhã não consiga acessar a área restrita após o expediente.

Limitação de Áreas de Acesso (Segmentação de Segurança): O controle de acesso permite restringir o trânsito de pessoas a áreas específicas, garantindo que apenas indivíduos com a devida autorização (como acesso a servidores, estoques de alto valor ou áreas administrativas) possam entrar.

Gestão de Visitantes Programada e Rastreável: A liberação de visitantes pode ser feita de modo pré-agendado. Armazenando informações detalhadas, como data, hora da entrada e saída, e o anfitrião responsável. Em caso de necessidade, todo o histórico de um visitante pode ser rastreado de forma rápida e precisa, elevando o nível de responsabilidade e transparência.

Detecção de Anomalias: O sistema é capaz de identificar e alertar sobre eventos incomuns, como portas que foram deixadas abertas por tempo excessivo ou tentativas de acesso forçado (arrombamentos).

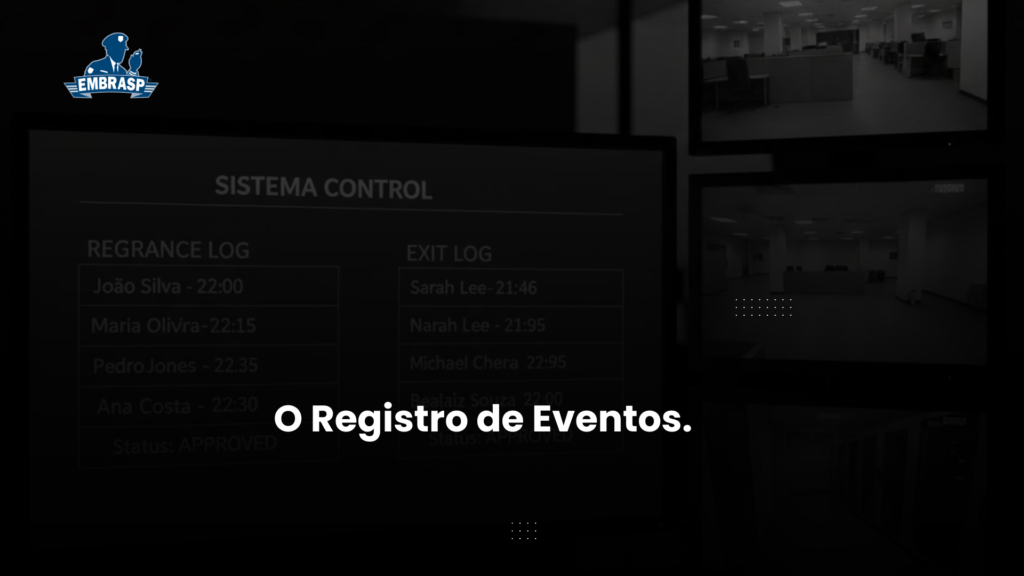

O Item Principal: O Registro de Eventos: Talvez a funcionalidade mais valiosa seja o registro detalhado e cronológico dos acessos e saídas. Este log de eventos é a prova de quem esteve no local e quando, servindo como uma ferramenta essencial em auditorias, investigações de segurança e na otimização de fluxos de trabalho.

Investir em um controle de acesso robusto é investir na tranquilidade, na conformidade e na eficiência operacional do seu ambiente.